Разликата между изтичане на DNS и IP? (и как да го спрем)

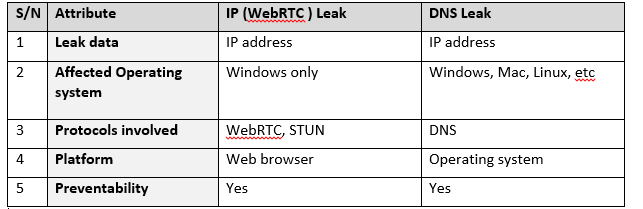

Поради опасения относно поверителността и други подходящи причини, някои интернет потребители предпочитат да използват VPN услуга, за да скрият истинския си IP адрес и да криптират данните си, докато сърфират в интернет. Въпреки това, всички тези цели могат да пропаднат, ако личните ви данни изтекат поради пробив в сигурността. Има два основни начина, по които VPN може да пропусне личните ви данни или IP адреса ви: изтичане на DNS и изтичане на WebRTC (IP).

Какво е изтичане на DNS?

Имената на домейни са само за човешка консумация, а компютрите разбират само номера под формата на IP адреси (168.212.226.204), които може да не са лесни за запомняне от хората (оттук и нуждата от DNS). Всеки път, когато посещавате даден сайт, за да изискате уеб страница, вашият компютър се свързва с DNS сървъра на вашия интернет доставчик, за да поиска съответния IP адрес на уеб сайта. Когато използвате услуга за поверителност на личните данни, като например VPN, компютърът ви обикновено се свързва с вашия VPN сървър за DNS услуга, вместо с DNS на вашия интернет доставчик.

Как става това?

Има дупка в сигурността, която понякога позволява на DNS заявките да бъдат препращани към DNS сървърите на вашия интернет доставчик, независимо, че използвате VPN услуга, за да се опитате да ги скриете. Този недостатък е известен като изтичане на DNS. Това е резултат от некриптирана заявка за DNS, изпратена от компютъра ви извън установения VPN тунел. Този недостатък произтича от наследената от системата липса на концепция за универсален (колективен) DNS. Всеки мрежов интерфейс може да има свой собствен DNS и - при различни обстоятелства - системата ще изпрати заявки за DNS директно до вашия интернет доставчик или до сървърите на трети страни (виж диаграмата по-долу), без да се съобразява с шлюзове по подразбиране и DNS настройките на вашата VPN услуга, причинявайки по този начин изтичане.

Пропускът позволява на интернет доставчик или подслушвател да види какви уеб сайтове посещава даден потребител. Когато използвате VPN и откриете, че текущият ви IP адрес е изтекъл, това означава, че DNS заявките ви също се препращат към вашия интернет доставчик, различни от тези към VPN доставчика ви. Някои интернет доставчици дори прилагат технология, наречена "Прозрачен DNS прокси сървър", която ефективно принуждава вашия компютър да използва тяхната DNS услуга за всички търсения на DNS, дори когато промените DNS настройките си така, че да са различни от техните.

Какво е изтичане на WebRTC (IP)?

През 2015 г. изследователят по сигурността Даниел Ройслер публикува демонстрация за дупка в сигурността, която позволява на подслушвача да се възползва от програма със специален интерфейс (API), вградена в повечето уеб браузъри, наречена Web RealTime Communication (WebRTC), за разкриване на истинския IP адрес на потребителите, дори ако са свързани към VPN мрежа. WebRTC обикновено се използва от компютри в различни мрежи за комуникация от типа "от браузър към браузър", P2P споделяне на файлове, гласови и видео разговори, измежду много други.

Как става това?

Всичко, което е необходимо, са няколко реда код, за да се излъже WebRTC и да разкрие истинския ви IP адрес чрез комуникация с базиран в интернет сървър, известен като STUN (Session Traversal Utilities for NAT). STUN сървърът позволява на компютрите и устройствата във вашата вътрешна мрежа да открият своите публични IP (интернет) адреси. VPN услугите също използват STUN сървъри, за да преобразуват вътрешния ви мрежов адрес до публичен интернет адрес и обратно. За да постигне това, STUN сървърът поддържа база данни както на базирания ви на VPN интернет (IP) адрес, така и на вътрешния ви IP адрес по време на свързване.

Това изтичане няма нищо общо с това, колко сигурна е вашата VPN услуга, но има всичко свързано с уязвимостта в самия WebRTC в браузъра ви. Когато WebRTC в браузъра ви приема заявки от STUN сървър, той изпраща обратно отговор на STUN сървъра, който показва както вашия личен (вътрешна мрежа), така и публичния ви (интернет) IP адрес и други данни.

Резултатът от заявките, който всъщност е реалният IP адрес на потребителя, може да бъде достъпен чрез малка програма, наречена JavaScript. Единственото изискване, за да проработи е поддръжката на WebRTC в браузъра и програмата JavaScript. Ако WebRTC е активиран в браузъра ви, той обикновено приема STUN заявката и изпраща отговор на STUN сървъра.

Изводът тук е, че никоя система не е идеална; от време на време се откриват недостатъци. Ето защо е важно да използвате надежден VPN доставчик, който проактивно реагира на уязвимости, когато се появят такива. Не забравяйте да тествате вашата VPN услуга за такива изтичания и предприемете стъпки за тяхното отстраняване.

Моля, коментирайте как да подобрим тази статия. Вашето мнение е важно!