Изтичане на IP адреси – проверете работи ли VPN услугата

Може да използвате най-добрата VPN услуга на пазара, мислейки че вашият реален IP адрес и активност онлайн остават скрити, но ползването на VPN не гарантира анонимност. Предвид това, че системите и сървърите комуникират постоянно, има много случаи, в които вашият IP адрес или DNS могат да бъдат видими. За да се уверите, че вашата информация и самоличност остават скрити, трябва да проверите дали системата ви не е уязвима откъм изтичане на IP адреси или DNS.

За да разберете изтичането на DNS и IP адреси, първо трябва да разберете как работи интернет.

На всеки уеб сайт се дава идентификационен код, наречен IP адрес. Но тъй като е много по-лесно да се изпише името на домейна вместо низ от цифри, DNS (Domain Name System) сървърите превеждат тези удобни за потребителя имена на домейни в IP адреси. Когато вашият уеб браузър получи заявка за даден уеб сайт, тя се препраща до DNS сървър, който превежда името на домейна в кореспондиращ IP адрес. Това се нарича проверка на DNS име.

Има приоритетна подредба, през която операционната система решава къде да отиде за проверка, например, DNS сървър, HOST файл, Netbios и т.н. Темата сама по себе си е много обширна и подлежи на отделна дискусия.

Това, което трябва да знаете обаче, е че е крайно важно къде вашата операционна система отива за проверка на името на домейна. Когато ползвате VPN, DNS проверката би следвало да стане през сървърите, конфигурирани от вашия VPN доставчик. За съжаление, това не винаги става така. Ако някой е в състояние да установи от кой IP адрес е направена заявката за DNS проверката, се губи целият смисъл от използването на VPN. По същият начин, ако трета страна може да подслушва DNS заявките ви (мислете за MITM атака), тя може да разкрие информацията ви дори и да използвате персонализиран DNS сървър. В отговор на това, би трябвало да използвате DNSCrypt протокола, който криптира трафика от вашата система до DNS сървъра. Ето няколко други начина да предотвратите различни типове DNS или IP утечки:

1. Изпускане на IP адрес от браузъра

Това е един от най-обичайните сценарии, при които WebRTC е виновникът за изтичане на вашия IP адрес. Но какво точно представлява WebRTC? Това е API, който позволява уеб приложения като чат и споделяне на файлове от типа P2P, без помощта на каквито и да е разширения или добавки. Но има и малка уловка. Браузърите, които поддържат WebRTC – като Chrome и Firefox – използват STUN сървър (Session Traversal Utilities for NAT), за да получат външен мрежови адрес. Уеб сайт, който иска да узнае истинския ви IP адрес, много лесно може да настрои скрит код, за да направи UDP заявки към този STUN сървър, който след това ще препрати тези заявки към всички налични мрежови интерфейси.

В този случай, и истинският ви IP адрес, и този през VPN ще бъдат разкрити, и това може да се постигне с едва няколко реда javascript код.

И за да стане още по-зле, тъй като тези заявки не са като типичните HTTP заявки, конзолата на разработчиците не може да ги засече и добавките за браузъра не могат надеждно да блокират такъв тип изтичане(макар, че рекламират обратното). Адекватен начин да се поправи тази уязвимост е всеки един от следните два:

- Задайте подходящи правила на защитната стена, така че нито една заявка извън вашата VPN мрежа да не може да се изпълни.

- Забранете WebRTC в поддържаните браузъри. Във Firefox и Chrome това се прави по различен начин. Можете да се допитате до многото ръководства достъпни онлайн.

2. Изпускане на IP адрес от VPN

Повечето добри VPN доставчици предоставят собствени наети DNS сървъри. Никога не разчитайте на DNS сървър предоставен от вашия интернет доставчик, защото така ще изложите данните си на риск. Възможно е да ползвате публични DNS сървъри, като този предоставен от Google, но ако плащате за VPN услуга, тя би трябвало да идва с нает DNS сървър.

Друг начин вашата VPN мрежа да бъде виновник за изтичане, е когато тя не поддържа IPv6. За тези, които не са наясно, IPv4е протокол, който използва 32-битово адресиране, така че да може да има едва 2^32 устройства с уникален публичен IP адрес в света. Предвид невижданото развитие на интернет, приближаваме момента, в който тези адреси ще се изчерпят, ето защо бе въведен IPv6. Той използва 128-битово адресиране, така че наличните IP адреси вече са 2^128, което е доста повече.

За съжаление, светът се адаптира много бавно към този нов протокол. Някои големи уеб сайтове поддържат и двата протокола, и обслужват съответния канал според клиентската система. Проблемът възниква, когато дадена VPN услуга не поддържа IPv6 и вместо да се справи с проблема, просто го игнорира. Това, което се случва в този случай е, че за уеб сайтове, които поддържат само IPv4, VPN услугата работи добре и всичко е наред. За сайтовете, които са позволили IPv4 обаче, вашата VPN услуга не успява да тунелира заявката и по този начин браузърът изпраща гола заявка извън вашата VPN мрежа, оставяйки уникалния ви IP адрес уязвим. Стъпки за отстраняване на тези слабости:

- Използвайте VPN услуга, която предоставя нает DNS сървър и вградена защита за изтичане на DNS.

- Използвайте VPN услуга, която поддържа IPv6 или поне такава, която може да заобиколи това (като например да го забрани в операционната ви система).

- Спрете сами ръчно IPv6 в операционната си система.

3. Изпускане на DNS от операционната система

Вашата операционна система също може да е виновник що се отнася до изтичане на IP и DNS.

Ще говорим за най-често използваната операционна система – Windows. Колкото и потребителите да обичат или мразят продуктите на Microsoft, факт е, че повечето хора използват операционната система Windows. Има някои нюанси обаче, които трябва да вземете предвид докато използвате VPN услуга под Windows.

Обикновено, DNS справка се прави в определена последователност на която и да е операционна система. Например, има HOST file, в който можете да укажете DNS картографиране. Вашата операционна система първо ще се опита да обработи заявката използвайки това локално картографиране. Ако то не е налично, тя ще се обърне към конфигурираните DNS сървъри, и ако те също не успеят да се справят със заявката, тя ще бъде прехвърлена към Netbios. Дори за DNS сървърите има списък с предпочитани сървъри, които можете да конфигурирате. И така, ако DNS сървърът с най-висок приоритет е в състояние да се справи със заявката, Windows не се допитва до други сървъри. В случая с Windows 10 обаче, той изпраща заявки до всички мрежови адаптори и който от DNS сървърите реагира пръв, той приема този резултат. Това означава, че дори и да сте свързани към VPN мрежа, заявките за DNS проверка все още може да отиват до сървъра на вашия интернет доставчик, оставяйки ви напълно уязвими.

Друго нещо, което трябва да обмислите докато използвате Windows е случаят с IPv6 адресите, който вече дискутирахме по-горе. Windows използва Teredo тунелиране, за да може да поддържа IPv6 адреси за хостове, които са все още в IPv4 мрежата и нямат местна поддръжка на IPv6. Това означава, че може да изпускате вашия DNS извън VPN мрежата си. За да предотвратите подобни утечки, трябва да предприемете следните стъпки:

- Забранете Teredo тунелирането

- Изключете оптимизацията на Windows 10, като забраните isabling smart-multi homed проверка на името в редактора на груповата политика. Моля отбележете, че Windows 10 home basic няма опция за редактиране на груповата политика.

Как да засечете изтичането

След като вече поговорихме за различните начини за изтичане на DNS и IP, нека поговорим и за инструментите, с помощта на които можете да разберете дали сте уязвими, спрямо който и да е от тези проблеми. Има множество уеб сайтове онлайн, които бързо могат да проверят дали изпускате своя DNS или IP. При повечето от тях, са обичайни следните стъпки:

- Разкачете се VPN мрежата и влезте в сайта за тестване. Изпишете своят публичен IP адрес и адреса на DNS сървъра.

- Свържете се отново към вашата VPN мрежа и отново влезте в сайта. Би трябвало вече да не показва засечените преди това IP адрес или DNS сървър. Ако не е така, трябва да поправите това с помощта на някой от описаните методи.

Можете да проверите за IP утечка с нашия Тест за изтичане на IP.

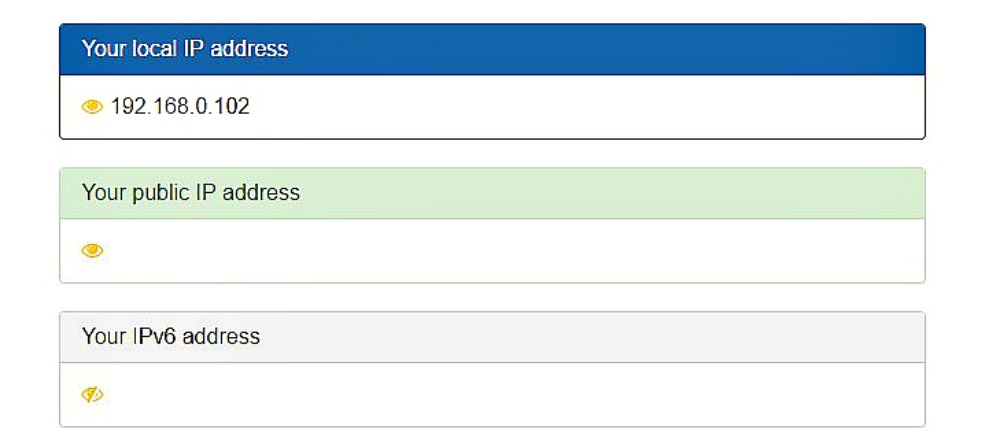

Отдолу е екранната снимка от vpnmentor.com след тест за WebRTC утечка. Тъй като няма никакви данни в секцията за публичния IP адрес, моят браузър не е уязвим откъм WebRTC утечка.

След като вече знаете как да се защитите от IP и DNS утечки, можете да сърфирате спокойно и анонимно в интернет.

За да предотвратите изтичане на данни през VPN мрежата – използвайте тествана VPN услуга

Тествахме стотици VPN услуги – за сигурност, скорости и разбира се – течове. Можем да ви гарантираме, че изброените тук VPN услуги няма да позволят изтичане на данни и да ви изложат на опасност (но ако искате да видите пълния списък – щракнете тук).

Разкривате данните си пред уебсайтовете, които посещавате!

Вашият IP адрес:

Вашето местоположение:

Вашият интернет доставчик:

Информацията по-горе може да се използва за проследяване, насочване към реклами и проследяване на активността ви онлайн.

VPN мрежите могат да ви помогнат да скриете тази информация от уебсайтовете, така че да сте защитени по всяко време. Препоръчваме ExpressVPN - VPN номер 1 от над 350 доставчика, които тествахме. Доставчикът разполага с опции за криптиране и поверителност по военни стандарти, които ще гарантират цифровата ви сигурност, плюс - към момента предлага 49% отстъпка.

Оставете коментар

Благодарим ви, че изпратихте коментар, %%name%%!

Проверяваме всички коментари в рамките на 48 часа, за да сме сигурни, че са истински и не са обидни. Междувременно, чувствайте се свободни да споделите тази статия.

Моля, коментирайте как да подобрим тази статия. Вашето мнение е важно!